Cesare? Cosa c’entra l’antico condottiero romano con la sicurezza?

Moltissimo.

Fin dall’antichità gli esseri umani cercarono di proteggere le informazioni dalla diffusione indesiderata. Uno dei primi esempi di tali tecniche è il cifrario di Cesare, che fu utilizzato proprio da Giulio Cesare per codificare i messaggi inviati ai suoi generali. Questo sistema consisteva nel sostituire ogni lettera del testo originale con un’altra lettera che si trovava a una certa distanza, concordata con i destinatari della missiva, nell’alfabeto.

Il giochino è molto semplice: se si concorda una codifica con distanza di 3 lettere, ogni lettera A del messaggio diventa D, ogni lettera O diventa R.

Di fatto può essere considerato come uno spostamento, o meglio, scorrimento di ogni lettera di un messaggio di un certo numero di posizioni nell’alfabeto. Quindi se il numero di scorrimento concordato con i generali fosse stato 3, ogni lettera sarebbe stata sostituita con la lettera che si trova tre posizioni più in là nell’alfabeto:

Input: ATTACCO

Scorrimento: 3

Output: DWWDFNRR

Per decodificare il messaggio, i generali sapevano che era sufficiente eseguire il processo inverso, ovvero spostare ogni lettera di tre posizioni indietro nell’alfabeto:

Input: DWWDFNRR

Scorrimento: -3

Output: ATTACCO

Nonostante la sua semplicità, il cifrario di Cesare è ricordato per dimostrare i concetti di base della crittografia. Tuttavia, essendo una codifica davvero banale, non viene più utilizzato in situazioni che richiedono una certa sicurezza dei dati.

Nel corso dei secoli, i cifrari diventarono sempre più complessi e sofisticati. Durante la Seconda Guerra Mondiale si ricorse all’utilizzo di macchine crittografiche molto avanzate, la più nota fu certamente Enigma, utilizzata dai tedeschi per codificare i messaggi scambiati tra le loro forze armate. La decifrazione dei messaggi cifrati con l’Enigma giocò un ruolo importante nella vittoria alleata durante la guerra.

A tal proposito ricordo il bellissimo film su Alan Turing, scienziato padre della moderna informatica, che contribuì alla rottura del codice di enigma.

Con lo sviluppo della tecnologia informatica, la crittografia divenne sempre più importante per garantire la sicurezza dei dati, al punto che più paesi considerarono la crittografia come arma strategica… e di fatto la utilizzarono come tale.

La crittografia nella quotidianità

I sistemi di crittografia moderni utilizzano algoritmi complessi per codificare e decodificare le informazioni. Un esempio di crittografia moderna è la crittografia a chiave pubblica, che utilizza due chiavi: una per la codifica dei dati e una per la decodifica.

Un altro esempio è la crittografia simmetrica, che utilizza una singola chiave per la codifica e la decodifica dei dati, ma di questo e di altre stranezze ne riparleremo in altre occasioni.

La crittografia viene utilizzata in molte applicazioni per garantire la privacy e la sicurezza dei dati, e i sistemi di crittografia moderni sono sempre più avanzati e complessi. Inevitabilmente la crittografia continuerà a svolgere un ruolo sempre più importante nella protezione dei dati e della privacy in un mondo digitalizzato.

Dall’home banking all’identità digitale, dalla posta elettronica alla telefonia mobile GSM e successive, tutto si basa sulla crittografia per garantire una trasmissione sicura ed affidabile.

Un esempio concreto di applicazione che fa uso della crittografia è il commercio elettronico online. Quando effettuiamo un acquisto online, le informazioni relative alla transazione, come il numero di carta di credito e l’indirizzo di spedizione, vengono inviate attraverso Internet. La crittografia viene utilizzata per proteggere queste informazioni durante il trasferimento, in modo che non possano essere intercettate da terze parti malintenzionate.

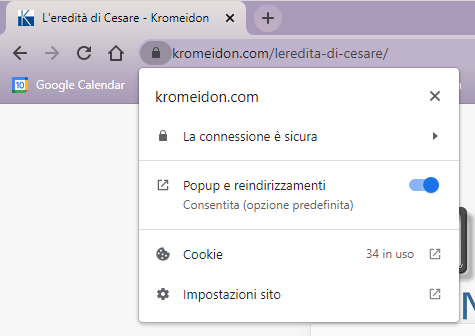

Il protocollo SSL (Secure Socket Layer) o il suo successore TLS (Transport Layer Security) viene utilizzato per codificare i dati durante la trasmissione. Quando visitiamo un sito web che richiede informazioni sensibili, come un sito di e-commerce, il browser controlla se il sito web utilizza SSL o TLS, e se il certificato del sito web è valido. Se tutto è in ordine, il browser stabilisce una connessione crittografata con il sito web e tutte le informazioni inviate durante la transazione vengono codificate.

In questo modo, la crittografia garantisce che le informazioni relative alla transazione siano preservate integre, proteggendo sia l’acquirente che il venditore da eventuali frodi e intercettazioni.

Anche in questo caso il browser che utilizziamo ed internet stesso possono darci una mano a capire chi sta operando con i nostri dati.

Si può valutare l’affidabilità di un sito web in diversi modi, ecco i più immediati:

- Verificare l’URL (l’indirizzo del sito): se il sito ha un certificato SSL valido, l’indirizzo del sito dovrebbe iniziare con “https” anziché “http” e/o avere il lucchetto chiuso, come in figura.

- Verificare l’autorità di certificazione, cioè fare clic sul suddetto lucchetto per visualizzare informazioni sul certificato SSL e sull’autorità di certificazione che l’ha emesso.

- Verificare la validità del certificato, ovvero che il certificato sia ancora valido e che non sia scaduto.

In generale, un certificato SSL valido e rilasciato da un’autorità di certificazione affidabile può aiutare a garantire che le informazioni trasmesse sul sito siano protette e che il sito sia affidabile.

Tuttavia, non esiste una garanzia assoluta di sicurezza sul web e anche per questo motivo ritengo che l’argomento meriti di essere approfondito nelle prossime puntate.

Un saluto dal dark web

ANOM